【 @IT セキュリティソリューション Live! in Tokyo そこにいるかもしれない「見えない敵」に備える 新たな脅威に「気付く」「対処する」ポイント】に行ってきた。

- 日時:2013年2月21日(木)10:00〜17:25

- 会場:富士ソフト アキバプラザ 5F ホール

- 主催:アイティメディア株式会社 @IT編集部

- 協賛:インターネットイニシアティブ、ノックス、図研ネットウエイブ、フォーティネットジャパン、日本ベリサイン、チェック・ポイント・ソフトウェア・テクノロジーズ、マクニカネットワークス

【概要:Webより】スマートデバイスやソーシャルネットワークの業務利用、クラウドコンピューティングの普及など、ここ数年議題にあがり続けているテーマへのセキュリティ対策は、どの企業も具体的な検討・導入フェーズへと進み、実運用する上での課題も見えてきました。

また、2011年に大きな話題となった「標的型攻撃」のリスクも過ぎ去ったわけではありません。ただ表面化していないだけで、実際には気付かれないよう静かに潜伏し、重要な情報を盗み取っているかもしれません。

今回で開催5回目を迎える『@IT セキュリティソリューション Live!』では、このような背景を踏まえ、企業がいま実際に直面している「今やるべきこと」と、新しい“見えざる敵”に備える「これからすべきこと」を紹介していきます。

久しぶりにセミナーに行ってきた。時代に取り遅れないように時折出かけていたのだが、最近は少し億劫になってきたかな。今回はちょっとおもしろそうな内容だったので出席してみた。

この会場は2回目かな。とてもきれい会場で大学の講堂を思わせるような作りになっている。

サイバー攻撃の多様化とセキュリティ対策のこれから

【講演内容】:金銭の詐取を目的とするアカウント情報の窃取や主義主張のための攻撃のほか、組織の機密情報の窃取、制御システム周辺への攻撃やこれらの攻撃のための基盤構築(脆弱なPCやWebサイトの取り込み)など、インシデントの態様は多様化しており、攻撃を受けた企業等がそのことに長期間気がつかない事例も目立ちます。本講演においては、JPCERT/CCからみた最近の攻撃の動向や、それぞれの攻撃に対処するにあたって留意すべきこと、必要な対処を行うために事前に備えるべきこと等についてご紹介します。

- 日本国内のインターネット利用者やセキュリティ管理担当者、祖父とぇあ製品開発者等がサービス対象

- コンピュータセキュリティインシデントへの対応、国内外にセンサをおいたインターネット定点観測、祖父とぇあや情報システム・制御システム機器等の脆弱性への対応などを通じ、セキュリティ向上を推進

- インシデント対応をはじめとする、国際連携が必要なオペレーションや情報連携に買いする、我が国の窓口となるCSIRT(Computer Security Incident Response Team)

- 経済産業省からの委託事業として、コンピュータセキュリティ早期警戒体制構築運用事業(日本の窓口CSIRTとしての機能するための活動)を実施

活動の目的:■迅速な検知及び攻撃元等に対する対応依頼等の調整■攻撃者の狙いをより早いタイミングで把握して事前の予防策を講じるための脅威情報の収集、分析、迅速かつ適切な範囲での共有■攻撃の対象となる問題個所が発見された場合の迅速な修正等の調整、関係情報のコントロール■セキュアなシステム構築・運用の推進、等、脅威の変化に応じ、攻撃者側のコストを引き上げるためのあらゆる施策を、有機的に組み合わせ、関係機関とも連携しつつ、実施する。

2.報告されるインシデントの動向・傾向

- インシデント報告に基づく調整(インシデントハンドリング/アーティファクト解析)

- 報告されているインシデント:例:攻撃準備(スキャン等)。ウェブサイト改竄。サービス妨害攻撃(DoS/DDoS等)。フィッシングサイト、マルウェア配付サイト、マルウェア添付メール等によるシステムへの不正侵入

- 標的が攻撃の分析:ソーシャルエンジニアリング的手法(特定の組織や個人や特定の事柄に関心を持つ人を対象とした攻撃)。マルウェアの特徴(未修正の脆弱性が積極的に悪用される)

- 攻撃の意図、目的によるインシデントの分類:誰が何のために攻撃しているのか

3.これからの対応

対応のあり方は、攻撃の性質によって異なり得る。何に(どのような問題に)対処したいのか、何を護ることが優先されるのか、対策の目的と優先順位を定める=リスクも認識する。気付きにくい攻撃については、外部からの連携が認識の端緒になる場合が多い。

情報共有:目的に応じた情報共有のススメ

- 「目的を持った攻撃」を意識する

- 様々な手段を用いて達成しようとする

- 複数の攻撃先、繰り返される攻撃

- 最前線は内部ネットワーク

- 「見えていないもの」に気付く情報共有

- 各組織においてデータを保全する

- 他組織とデータを突き合わせる

→知見の集約が対抗手段につながる

スマートデバイス導入!今のセキュリティ対策だけで安心ですか?

【講演内容】:iPhone/iPadやAndroid等のスマートデバイスの登場で高度化するセキュリティ対策。モバイルPCに加え、新たなデバイスのセキュリティ対策が煩雑になっていませんか? 本セッションでは、デバイス、回線、更には社内外を問わず、バラバラになっているセキュリティポリシや運用を一元管理する画期的な手法についてご紹介します。

1.ビジネスにおけるスマートデバイスの活用状況

スマートデバイスとは、iPhoneやiPad、Android端末等のモバイル機器を指す

法人のスマートデバイス利用台数は6年で10倍に。活用方法:メール77%、Webサイト閲覧58%、グループウェア・予定管理52%。

スマートデバイスの業務利用が、多くの業種で加速中(医療、ホテル、建設、アパレル、自動車、航空、金融、外食、教育、博物館)

2.スマートデバイス導入の課題

紛失・盗難による情報漏洩。ウイルス・マルウェア等に感染。

スマートデバイスの登場によるリスクの増加

3.スマートデバイスを狙う脅威

スマートデバイスのリスクへの対応策:端末管理全般を提供するMDMに+αの対策が必要(リモートロック/ワイプ、Jailbreak/root化検知、ワンタイムパスワード/証明書、ウイルス/マルウェア対策、Webフィルタリング、スパムメール対策、暗号化やログ解析)。

スマートデバイスを安全に利用するために押さえるべきポイント

- スマートデバイスの特性を押さえる:可搬性、拡張性、ネットワーク常時接続性等。パーソナライズが簡単。

- スマートデバイスの用途を明確にする:デバイスやOS毎の違い、PCとの違いを明確に。個人裁量型のツール。

- 外部サービスを含めたセキュリティ対策:デバイス、アプリ、外部サービスは相互依存する。MDM、アンチウイルスソフトに加え、クラウド型セキュリティサービスを活用する。

4.IIJのソリューションご紹介

IIJ GIO、SecureMX、Secure Web Gateway

セキュリティ対策クラウド化のメリット:既存環境はそのままに簡単に導入が可能。端末やOSを問わず、一元管理を実現。新たな脅威に対するセキュリティを強化。24時間365日の安定稼働と運用コスト削減。

PCとスマートデバイスの統合Webセキュリティ!Zscalerのご紹介

【講演内容】:急激に普及が進むモバイル端末にはPCと同様に脅威への対策が必要です。Zscalerは、最も脅威の侵入経路になりやすいWebトラフィックに対して、PC・モバイル端末と同レベルの、一元管理可能なセキュリティをご提供します。講演では、標的型攻撃の入口・出口対策にも有効なZscalerのご紹介を行います。

猛威をふるう標的型攻撃とモバイルデバイスの爆発的な普及

Zscalerサービス概要

Zscalerの標的型攻撃対策

Zscalerのモバイルソリューション

Zscalerその他の特長

@IT筆者陣が語る2013年のセキュリティトレンド

宮田 健 氏(元@IT「Security & Trust」フォーラム担当編集)

パネリスト:

・NTTデータ先端技 辻 伸弘 氏

・ラック チーフエバンジェリスト 川口 洋 氏

・インターネットイニシアティブ 根岸 征史 氏

【講演内容】:毎年好評をいただいている、@IT執筆陣によるパネルディスカッションが今年もやってきました。昨年話題になったマルウェア、ハクティビストの活動や遠隔操作ウイルスといったさまざまな事件を振り返り、2013年のセキュリティ情勢を予測します。

- お題その1:2012年、熱かった出来事はこれだ!(インシデントetc…)

辻:アノニマス集団。日本が注目された。

川口:セキュリティ業界のイベントがはやった。ハードニングのイベントはよかった。

根岸:アカウントのハッキイング(Googleとか)。技術的なことを追求してきたので、基本的なことを見直した方がいいのかもしれないと個人的に思った。。

- お題その2:パスワードどうよ? 2013秘密〜

辻:使い回しはよくない。一つ漏れると全部変えないといけない。定期変更は不要。パスワードを管理してくれるツールを使うと便利。

- お題その3:俺の前からいなくなってほしいもの2013

川口:個人的にはJavaが不要。プリインストールはやめてほしい。

根岸:メール。情報が拡散するので。メールが狙われるので。他のサービスはメールに依存している。

辻:セキュリティ会社から発信される情報の不確かさ。

- お題xx:俺が「遠隔操作ウイルス」を語りたくない理由

川口:セキュリティではなく警察の話になるから。マスコミ批判になるから。

辻:某所で「あいつはアノニマスじゃないのとか、あいつが遠隔操作ウイルスを作ったんじゃないの」とか言われたのでいやになったので。

Torを社内から使わないようにする方法だけ対処しても意味がない。

- 最後に:

根岸:トレンドを追うことも大事だが、同じことを何度も話していきたい。

川口:セキュリティ業界がよくなるようにしていきたい。

辻:まず自分が何を守りたいのかを考える。

ランチセッションということもあり、軽いノリでの議論はなかなか面白かった。

無料セミナーなのに弁当がでた。こんなのは2回目だ。ラッキー!

巧妙化する標的型攻撃に対抗する、クライアント・レピュテーションとは?

【講演内容】:標的型攻撃など巧妙化するセキュリティ脅威に対して、入口・出口対策のみでは限界が来ています。既存の対策に加えて、クライアントの疑わしい挙動を記録・分析、そして警告を発するクライアント・レピュテーション機能は、企業・団体にとってなくてはならない機能です。これらのセキュリティ機能と、スマートデバイス活用のためのVPNや安全な無線LAN機能を備えた、世界、日本でシェアNo.1を誇るUTM「FortiGate」を、導入例を交えながらご紹介いたします。

■フォーティネットジャパン 余頃 孔一 氏

- 巧妙化するセキュリティの脅威:組織化された犯罪集団。標的型攻撃のステップ。標的型攻撃とその対策。各対策の目的(入口対策、クライアント対策、拡散防止対策、出口対策、潜伏期間対策、社員教育)

- 時代はファイアウォールからUTMへ:ファイアウォールを超えたUTM。フォーティネットについて。FortiGateアプライアンス。FortiGateの新OS「FortiOS 5.0」の新機能。FortiOS 5.0のセキュリティ強化。最先端のマルウェア対策。クライアント・レピュテーション詳細。FortiGateで実現する標的型攻撃対策。

■図研ネットウエイブ 武藤 耕也 氏

- 多層防御

- FortiGateのUTMポリシーのイメージ図

- FortiGate IPSの設定画面サンプル

…等々。

数年前ファイアウォールのログを解析する製品を担当していたときFortiGateも対象にしていて扱ったが、かなり機能が充実しているようだ。UTMじゃなかったけどね。

サイト運営の要は先手のセキュリティ 〜 複雑化する脅威への防御策

【講演内容】:オンラインサービスが便利になる一方でサイバー攻撃の被害が後を絶ちません。日々変化する脅威に対して、担当者が考慮すべきセキュリティは複雑化しているのが実情です。当講演では、オンラインサービスを狙った攻撃手法やリスク解説、対策例を提示しながらソリューション導入時の比較・選定のポイントまでを紹介します。

ウェブサイトの脆弱性の話。攻撃の傾向や脆弱性対策実情など。

そこで、ベリサインWebサイト診断・防御ソリューションがある。

WAF(Web Application Firewall)の説明とベリサインクラウド型WAFの機能の説明。

実効果と継続性を高めるサイバー攻撃対策について

テクニカル・サービス部 トレーニング・マネージャ 卯城 大士 氏

【講演内容】:2012年、私たちが日常的に利用するアプリケーションに関し特に深刻な脆弱性は200を上回り、また潜在的な脆弱性は数知れません。こうした脆弱性を悪用するサイバー攻撃に対し、引き続き闘っていくことが求められます。本セッションでは、攻撃の実例を交え各組織環境で実効果を発揮し、持続的なセキュリティを実現する指針とソリューションを解説します。

1.サイバー攻撃と身近な脅威

2.最近の事例 ― EureGrabber

3.高いセキュリティ効果と継続のために

4.Check Pointソリューション

5.参考資料:3D Securityレポート&DDos

標的にされていないのに標的型攻撃?ベンダが語らない真相

【講演内容】:流行り言葉のように耳にする標的型攻撃。しかし発見された攻撃の大部分は貴社を標的したものではない。標的型攻撃の対策は、貴社がどういう攻撃者からどういう目的の攻撃を受ける可能性があるか?から考える必要がある。「自社が標的になっていたのか?誰が何のために攻撃してきたのか?」を調べることを可能にする米国先進のテクノロジーとサービスを紹介する。

スマートデバイスが抱えるリスクとその対策 〜あなたを、そして友人の情報を守るために〜

【講演内容】:プライベートではもちろん、ビジネスシーンでも近年急速に普及してきたスマートデバイスには、これまでとは桁違いの数の個人情報が保存されている。もし不正アクセスを受ければ、自分自身がダメージを受けるのはもちろん、そこに格納されていた友人や知人の情報まで危険にさらすことになる。この講演では、モバイル端末を取り巻く脅威から自分自身を、そして友人知人の情報を守り、スマートかつ安全にスマート端末を使いこなすための方法について考察する。

・私物のスマートデバイスの業務利用について:私物解禁をどうかんがえるか、とか。

- スマートフォンのスマートな活用

- まだまだ中途半端。先端近くで様子うかがい。

- 経営トップの発送を実現。24時間365日経営。

- 利用技術向上

- セキュリティ意識

- データ管理、パスワード、アプリ

- セキュリティの価値観、顧客

- 原点回帰

- 「やらされる」だけではなく「やる」へ。

・JSSEC(日本スマートフォンセキュリティ協会)の取り組み

久しぶりのセミナーだった。前線から退いて情報に疎くなってしまったが、やはり世の中は変わっているようだ。

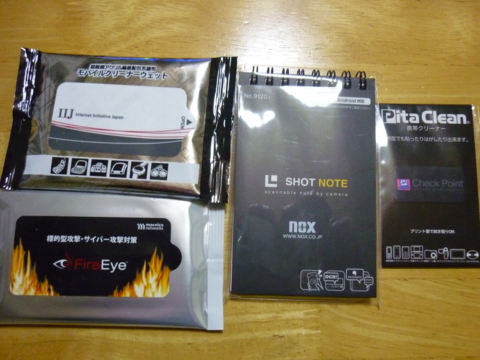

上記はアンケート記入と引き換えにもらったお土産だ。左下はウェットティッシュでその上も同じと思ったらモバイル機器用のティッシュだった。真中は「SHOT NOTE」で、メモ用紙なのだがスマホアプリで撮影すると画面ぴったりに自動調節して画像を保存してくれる。以前ネットのニュースで読んだことがある。右側は携帯クリーナーだ。裏面は粘着性があり携帯に貼り付けておき、それをはがして画面を拭く。ポストイットのような何度も張ったりはがしたりできる。